Ribuan situs berbasis WordPress diretas dipasang plugin berbahaya untuk menampilkan pembaruan perangkat lunak palsu dan pesan kesalahan bertujuan pemasangan malware pencurian informasi.

Selama beberapa tahun terakhir, malware yang mencuri informasi telah jadi hantu bagi pelaku keamanan di seluruh dunia karena kredensial yang dicuri digunakan untuk membobol jaringan dan mencuri data.

Sejak tahun 2023, kampanye kejahatan yang disebut ClearFake telah digunakan untuk menampilkan pesan pembaruan browser web palsu pada sejumlah situs web yang disusupi dan mendistribusikan malware pencurian informasi.

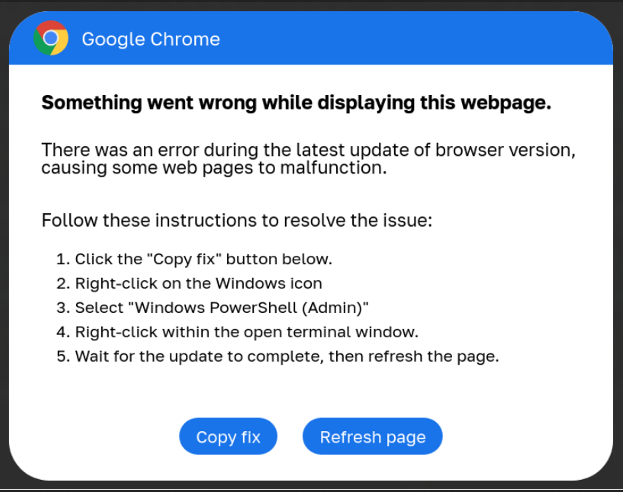

Pada tahun 2024, kampanye baru bernama ClickFix diperkenalkan yang juga memiliki banyak kesamaan dengan ClearFake namun pesan kesalahan ini berpura-pura menjadi pesan kesalahan perangkat lunak dengan menyertakan perangkat perbaikan. Namun, “perbaikan” ini adalah skrip PowerShell yang, ketika dijalankan, akan mengunduh dan menginstal malware pencuri informasi.

Kampanye ClickFix semakin gencar pada tahun ini, pelaku ancaman menyusupi situs untuk menampilkan pesan kesalahan palsu pada Google Chrome, konferensi Google Meet, Facebook, dan termasuk halaman captcha.

Plugin WordPress berbahaya

Pekan lalu, GoDaddy melaporkan bahwa pelaku ancaman ClearFake/ClickFix telah berhasil meretas lebih dari 6.000 situs WordPress untuk memasang plugin berbahaya yang menampilkan peringatan palsu yang terkait dengan kampanye ini.

“Tim Keamanan GoDaddy sedang melacak varian baru malware untuk pembaruan browser palsu ClickFix (yang dikenal sebagai ClearFake) yang didistribusikan melalui plugin WordPress palsu,” jelas peneliti keamanan GoDaddy Denis Sinegubko.

“Plugin yang tampaknya asli ini dirancang agar terlihat tidak berbahaya bagi administrator situs web, namun berisi tertanam skrip berbahaya yang akan mengirimkan permintaan pembaruan browser palsu kepada pengguna akhir.”

Plugin berbahaya menggunakan nama yang mirip dengan plugin yang asli, seperti Wordfense Security dan LiteSpeed Cache, sementara yang lain menggunakan nama generik yang dibuat-buat.

Daftar plugin berbahaya dalam operasi gelap ini antara bulan Juni dan September 2024 adalah:

LiteSpeed Cache Classic – Custom CSS Injector – MonsterInsights Classic – Custom Footer Generator – Wordfence Security Classic – Custom Login Styler – Search Rank Enhancer – Dynamic Sidebar Manager – SEO Booster Pro – Easy Themes Manager – Google SEO Enhancer – Form Builder Pro – Rank Booster Pro – Quick Cache Cleaner – Admin Bar Customizer – Responsive Menu Builder – Advanced User Manager – SEO Optimizer Pro – Advanced Widget Manage – Simple Post Enhancer – Content Blocker – Social Media Integrator

Perusahaan keamanan situs web “Sucuri” juga mencatat plugin palsu yang bernama “Universal Popup Plugin”.

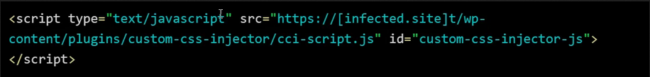

Saat dipasang, plugin berbahaya ini akan menghubungkan berbagai tindakan pada web berbasis WordPress untuk memasukkan perintah JavaScript berbahaya ke dalam bahasa HTML.

Injected JavaScript script – Source: GoDaddy

Dari log akses server web yang dianalisis oleh Sinegubko, pelaku ancaman menggunakan kredensial admin yang dicuri untuk masuk ke situs WordPress dan menginstal plugin secara otomatis.

Dikutip dari BleepingComputer